[English]Eine inzwischen gepatchte Sicherheitslücke im Microsoft Edge Webbrowser hätte dazu missbraucht werden können, beliebige Erweiterungen auf den Systemen der Nutzer zu installieren und bösartige Aktionen durchzuführen. Das hat ein Sicherheitsforscher gegenüber The Hacker News offen gelegt.

[English]Eine inzwischen gepatchte Sicherheitslücke im Microsoft Edge Webbrowser hätte dazu missbraucht werden können, beliebige Erweiterungen auf den Systemen der Nutzer zu installieren und bösartige Aktionen durchzuführen. Das hat ein Sicherheitsforscher gegenüber The Hacker News offen gelegt.

CVE-2024-21388 im Edge

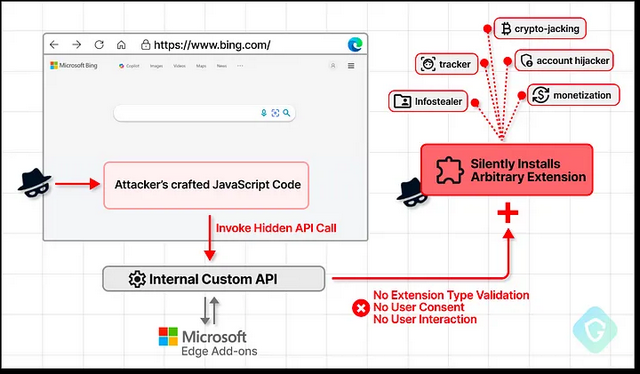

The Hacker News berichte in diesem Artikel über Hinweise des Guardio Labs-Sicherheitsforscher Oleg Zaytsev, die dieser hier veröffentlicht hat. In Kurzfassung: Eine Schwachstelle in der Edge API ermöglichte es jedem Angreifer, der über eine Methode zum Ausführen von JavaScript auf bing.com- oder microsoft.com-Seiten verfügte, beliebige Erweiterungen aus dem Edge Add-ons Store ohne die Zustimmung oder Interaktion des Benutzers zu installieren. Es handelt sich um ein „Elevation of Privilege“-Problem, das vom Microsoft Security Response Center (MSRC) als mäßig schwer eingestuft wurde (CVSS score: 6.5).

CVE-2024-21388 im Edge, Quelle Guardio Labs

Die Sicherheitsforscher haben Microsoft m November 2023 über dieses Problem informiert. Microsoft hat die Schwachstelle im Edge Anfang Februar 2024 durch Sicherheitsupdates geschlossen und den CVE-Code CVE-2024-21388 zugewiesen.

„Diese Schwachstelle hätte es einem Angreifer ermöglichen können, eine private API, die ursprünglich für Marketingzwecke gedacht war, auszunutzen, um heimlich zusätzliche Browsererweiterungen mit weitreichenden Berechtigungen ohne das Wissen des Nutzers zu installieren“, zitiert The Hacker News den Sicherheitsforscher Oleg Zaytsev von Guardio Labs.

Die Schwachstelle CVE-2024-21388 (CVSS-Score: 6.5) wurde von Microsoft in der Edge Stable-Version 121.0.2277.83 behoben – die Freigabe erfolgte am 25. Januar 2024. Microsoft bestätigte in den Release Notes, dass ein Angreifer, der diese Schwachstelle erfolgreich ausnutzt, sich die erforderlichen Rechte verschaffen könnte, um eine Erweiterung zu installieren. Dies würde ein Ausbrechen aus der Browser-Sandbox ermöglichen.

In diesem Kommentar mokierte sich ein Nutzer darüber, dass der Google Chrome (und andere Browser) ziemlicher Müll sein müssen, wenn über Jahre praktisch im Wochentakt kritische Sicherheitslücken gefunden werden. Ich hatte darauf hingewiesen, dass das von Microsoft mit dem Edge noch getoppt wird. Denn dort werden die Chromium-Engine mit allen Bugs und Schwachstellen übernommen, mit Microsoft Zeugs verschlimmbessert und mit weiteren Sachen wie demnächst Adobe Acrobat angereichert.

Und wenn ich oben lese, dass die angreifbare private AP ursprünglich für Marketingzwecke gedacht war, kommt richtig Freude auf. Es gibt böse Zungen, die behaupten, wer auf Microsoft und den Edge setzt, hat die Kontrolle über sein Leben verloren. Hielt ich für Polemik, neige aber so langsam dazu, da einen „Kern Warheit zu erkennen“. Nun ja, wir haben ja bald „österliche Zeit, Zeit zur Besinnung“ – vielleicht nutzen IT-Entscheider diese Tage, um mal über solche Themen nachzudenken.

Ich weiß schon, weshalb ich die Finger von Chrome, Edge und Co. lasse. Selbst Firefox nutze ich nicht mehr, weil ich nicht mit dem konform gehe, was Mozilla da so alles in den letzten Jahren einbaut hat. Deswegen nutze ich bereits seit ein paar Jahren Waterfox.

Brave habe ich getestet, sagte mir nicht zu, was da alles so an zusätzlichen Funktionen implementiert worden ist, die in einem Browser eigentlich nichts zu suchen haben.

Das ist die Crux mit zusätzlichen Features, um sich von der Masser der Konkurrenz abzuheben. Und wenn dann noch das Marketing meint, man könne ja so ein paar versteckte Funktionen hinzufügen, die fürs eigene Haus überaus nützlich sind, dann sind Sicherheitslücken wegen genau dieser Funktionen vorprogrammiert.

Ein Browser sollte vordringlich genau eines machen, nämlich Webseiteninhalte rendern und anzeigen. Alles andere, was mit genau dem nichts mehr zu tun hat, ist nicht nur potentiell schädlich für den Nutzer, sondern zeigt auch, wie kaputt kommerzielle Softwareentwicklung mittlerweile geworden ist.

“ Ein Browser sollte vordringlich genau eines machen, nämlich Webseiteninhalte rendern und anzeigen. Alles andere, was….. “

placet !

Ich nutze nur ungoogled chromium, einer der wenigen Browser mit positiver Bilanz bei

Herrn Kuketz.

Auch Waterfox ist durchwachsenen

https://www.kuketz-blog.de/waterfox-datensendeverhalten-desktop-version-browser-check-teil16/

Herr Kuketz hat sehr viele Browser auf Datenverhalten und Datenschutz gestestet (siehe https://www.kuketz-blog.de/ ), sehr lesenswerte Analysen, und zeigt teilweise den Gegensatz was Browserhersteller behaupten und umsetzen.

Danke, bist mir zuvor gekommen – auch hier werkelt der Ungoogled Chromium.

Ja ja, ihr seid schlauer als andere ;-) Es wäre nicht das erste Mal, daß ein „Browserexot“ hochgejubelt wurde und ein halbes Jahr später dann doch als nicht so toll entlarvt wurde. Hört mir doch auf mit eurem Datenschutz, den gibt es schon lange nicht mehr wirklich. Selbst wenn, da sind noch zu viele andere Anwendungen im Spiel. Von den Umständen in der Praxis mal ganz zu schweigen.

*****************************************

eine private API, die ursprünglich für Marketingzwecke gedacht war

*****************************************

Also eine Backdoor von Microsoft! Die Aufgeflogen ist, weil sie phöse Buben verwendeten.

Das wird intern wieder Schelte von der NSA geben ;-P

Eine Backdoor von wem auch immer für wen auch immer gegen wen auch immer, die Benennung als „edgeMarketingPagePrivate“ API u.ä. kann auch reine Ablenkung sein.