Heute noch ein Beitrag aus der Rubrik „Mc Murphy, irgend etwas geht immer schief“. Das Portal für den Handel mit gebrauchten Maschinen, ibz-handelswelt.de, stand für unbefugte Dritte „offen“, weil der Betreiber seine Backups ungeschützt auf einem FRITZ!Box NAS im Internet erreichbar machte. Weiterhin gibt es aktuell bei der Lebenshilfe Heinsberg eine große „technische Störung“ – weshalb die Organisation auch die kommenden Tage nicht per E-mail erreichbar sei. Ergänzung: War eine Infektion mit Ransomware.

Heute noch ein Beitrag aus der Rubrik „Mc Murphy, irgend etwas geht immer schief“. Das Portal für den Handel mit gebrauchten Maschinen, ibz-handelswelt.de, stand für unbefugte Dritte „offen“, weil der Betreiber seine Backups ungeschützt auf einem FRITZ!Box NAS im Internet erreichbar machte. Weiterhin gibt es aktuell bei der Lebenshilfe Heinsberg eine große „technische Störung“ – weshalb die Organisation auch die kommenden Tage nicht per E-mail erreichbar sei. Ergänzung: War eine Infektion mit Ransomware.

Datenleck bei der ibz-handelswelt

Nachfolgend beschreibe ich den Fall des Datenlecks bei der Webseite ibz-handelswelt.de, auch als Warnung aus der Kategorie „der Teufel steckt im Detail“.

Wer ist ibz-handelswelt.de?

Bei ibz-handelswelt.de handelt es sich um ein Portal, auf dem zwei jüngere Gründer gebrauchte Bau- und Industriemaschinen ankaufen und auch wieder verkaufen.

Laut Webseite wird alles im Bereich Baumaschinen, LKW und andere Nutzfahrzeuge, Bagger und Radlader, Gabelstapler und andere Flurförderfahrzeuge sowie elektrische Hubwagen angekauft und wieder angeboten. Hinzu kommt der Ankauf von Industriemaschinen und Restposten.

Kunden können auch Gabelstapler mieten, wie ich auf der Webseite gesehen habe. Alles unspektakulär – eine gute Idee und das Unternehmen, welches als GbR mit zwei Geschäftsführern fungiert, wird vom Bundesland Thüringen sowie der EU gefördert.

Ein Leserhinweis auf ein Datenleck

Zum 13. Oktober 2024 erhielt ich eine Leser-Mail, die mich auf ein Datenleck bei der Plattform ibz-handelswelt.de hinwies. Der Blog-Leser, der ungenannt bleiben wollte, berichtete, dass er im Internet über einen Fall von Datenleck bei der genannten Webseite gestolpert sei.

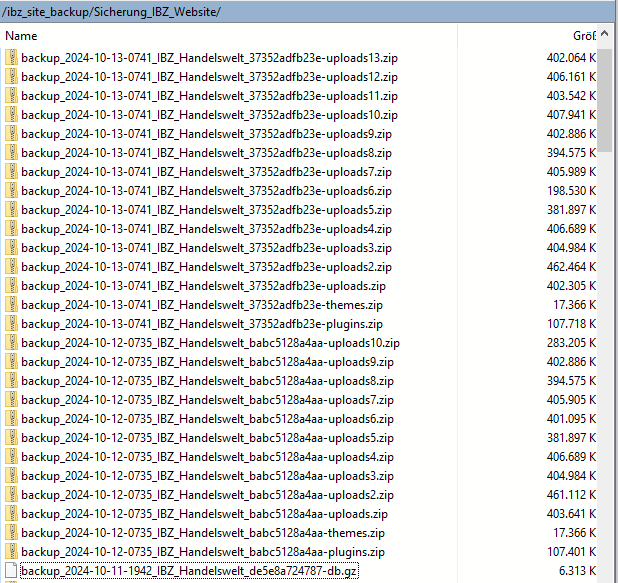

Zum Sachverhalt: Der Betreiber sichert die Backups seiner Webseite (im aktuellen Fall eine WordPress-Instanz) inklusive der Datenbank regelmäßig auf ein – an der heimischen FRITZ!Box eingerichtetes – NAS-Laufwerk. Das Ganze erfolgt per FTP – alles kein wirkliches Problem.

Zum Problem wurde das Ganze, weil der FTP-Server an der FRITZ!Box leider so eingestellt war, dass ein Zugriff im „anonymous mode“ ohne Passwort möglich war. Und das FRITZ!Box NAS war per FTP per Internet zugreifbar. Die Daten, die in den Backups gesichert waren, standen damit offen im Internet.

Und diese Backups waren keinesfalls per Passwort geschützt. Ich habe es kurz überprüft, ich konnte problemlos auf den FTP-Bereich zugreifen, habe mir aber verkniffen, in die Dateien rein zu schauen. Der Leser schrieb, dass er bei einem kurzen Blick in die ungeschützte Datenbank dort den DNS-Eintrag und das Passwort für den Zugang gefunden habe.

Zudem fanden sich in den Backups auch diverse datenschutzrelevante Informationen wie z.B. die E-Mail-Adressen von Interessenten und Kunden. Aus rechtlichen Gründen (siehe) verzichte ich auf die Darstellung der betreffenden Screenshots, und es fand auch keine tiefere Analyse statt – als erste Details sichtbar wurden, war die sicherheitstechnische DSGVO-Relevanz klar und jegliche weitere Inspektion wurde abgebrochen.

Kontakt mit dem Betreiber

Ich habe dann für den Leser die Aufgabe übernommen, mit den Geschäftsführern des Unternehmens Kontakt aufzunehmen. Nach einem kurzen Telefonat habe ich dem für die Webseite verantwortlichen Geschäftsführer die Details per Mail geschickt und diesen gebeten, den FTP-Zugang abzusichern.

Ich hatte dem betreffenden Geschäftsführer zudem nahegelegt, binnen 72 Stunden einen DSGVO-Vorfall bei den zuständigen Aufsichtsbehörden zu melden und die Kunden ebenfalls zu informieren. Weiterhin hatte ich die Leute auf „problematische Konstrukte“ in der Webseite wie Google Fonts oder Google Analytics hingewiesen.

Die Schwachstelle wurde am 14. Oktober 2024, binnen Stunden nach meiner Meldung, geschlossen, der FTP-Zugang mit den Backups ist inzwischen abgesichert. Der Geschäftsführer hatte mir das in einer kurzen Mail bestätigt, wollte sich aber „zeitnah“ ausführlicher äußern. Die zugesagte Rückmeldung ist nicht erfolgt, da das Datenleck geschlossen wurde, bestand meinerseits auch keine Notwendigkeit, eines weiteren Kontakts.

Ob der zuständige Landesdatenschutzbeauftragte von Thüringen eine Meldung über einen Datenschutzvorfall vorliegen hat und ob die betroffenen Kunden informiert wurden, entzieht sich meiner Kenntnis – die avisierte Rückmeldung ist ausgeblieben. Auf der Webseite des Unternehmens habe ich keinen Hinweis auf das Datenleck gefunden. Ob unbefugte Dritte auf diese Daten oder die WordPress-Installation zugegriffen haben, entzieht sich ebenfalls meiner Kenntnis.

Offenlegung des Vorfalls

Der Vorfall zeigt, wie schnell man in ein solches Problem rauscht – eine Unachtsamkeit und Daten stehen offen im Internet. Ich hatte der betreffenden Person beim Kontakt den Hinweis gegeben, dass ich binnen 14 Tagen über diesen DSGVO-Vorfall berichten werde. Diese Frist ist Ende Oktober 2024 verstrichen, so dass ich den Fall hier offen lege. An dieser Stelle mein Dank an den Blog-Leser für den Hinweis.

Technische Probleme bei der Lebenshilfe Heinsberg

Die Bundesvereinigung Lebenshilfe e. V. agiert als Selbsthilfevereinigung, Eltern-, Fach- und Trägerverband, insbesondere für Menschen mit Behinderung und ihren Familien. Die Lebenshilfe unterstützt somit Menschen zur gleichberechtigten Teilhabe in der Gesellschaft. Also eine wichtige Organisation, wobei es dann lokale Büros der Lebenshilfe gibt, die die Unterstützung vor Ort organisieren.

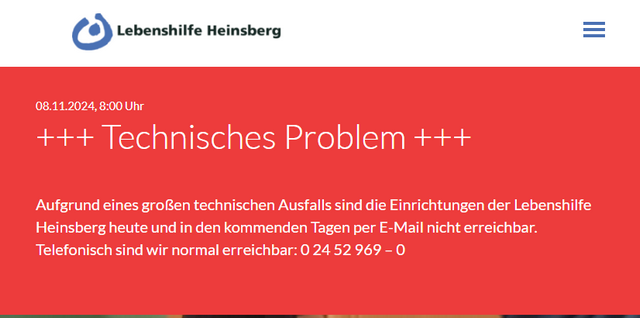

Ein weiterer Blog-Leser informierte mich gerade über ein Technisches Problem bei der Lebenshilfe Heinsberg. Auf deren Webseite findet sich seit Freitag, den 8. November 2024, die Information, dass es in der Einrichtung einen großen technischen Ausfall gebe und man in den kommenden Tagen nicht per E-Mail erreichbar sei. Klingt nicht gut – über den Grund der technischen Störung wird sich nicht ausgelassen.

Lebenshilfe Heinsberg Ransomware-Opfer

Ergänzung: War eine Infektion mit Ransomware (siehe unten stehende Kommentare). Auf X gibt es nachfolgenden Post, in dem FalconFeeds.io die Lebenshilfe Heinsberg als Opfer der Termite-Ransomware-Gruppe listet.

Das „technische Problem“ der Lebenshilfe Heinsberg war ein offenbar erfolgreicher Angriff von außen: https://x.com/FalconFeedsio/status/1858257542067241095