Herrlich, aus Sicht eines externen Beobachters, bescheiden für die Informationssicherheitsbeauftragte (ISBs) der Kommunen. Kommunale IT soll ja weder NIS-2 umsetzen noch den KRITIS-Anforderungen unterliegen. Nun fordert die Anbindung der kommunalen Waffenbehörden an das nationale Schengener-Informationssystem (N.SIS) – einen Schutzbedarf der Kategorie „sehr hoch“. Klassische Sandwich-Position, wo den ISBs Entscheidungen des IT-Planungsrats der Länder auf die Füße fallen. Ich versuche mal die Gemengelage zu sortieren.

Herrlich, aus Sicht eines externen Beobachters, bescheiden für die Informationssicherheitsbeauftragte (ISBs) der Kommunen. Kommunale IT soll ja weder NIS-2 umsetzen noch den KRITIS-Anforderungen unterliegen. Nun fordert die Anbindung der kommunalen Waffenbehörden an das nationale Schengener-Informationssystem (N.SIS) – einen Schutzbedarf der Kategorie „sehr hoch“. Klassische Sandwich-Position, wo den ISBs Entscheidungen des IT-Planungsrats der Länder auf die Füße fallen. Ich versuche mal die Gemengelage zu sortieren.

Die NIS-2-Richtlinie

Zur Erhöhung der Cybersicherheit hat die EU die sogenannte NIS-2-Richtlinie erlassen (NIS-2 steht für Network Information Security 2). Die NIS2-Richtlinie ist die EU-weite Gesetzgebung zur Cybersicherheit. Sie enthält rechtliche Maßnahmen zur Steigerung des Gesamtniveaus der Cybersicherheit in der EU.

NIS-2 modernisiert den bestehenden Rechtsrahmen, um mit der zunehmenden Digitalisierung und einer sich entwickelnden Bedrohungslandschaft für Cybersicherheit Schritt zu halten. Durch die Ausweitung des Anwendungsbereichs der Cybersicherheitsvorschriften auf neue Sektoren und Einrichtungen soll sie die Resilienz- und Reaktionskapazitäten öffentlicher und privater Stellen, der zuständigen Behörden und der EU insgesamt weiter verbessern.

Ich hatte hier im Blog ja einige Male auf NIS-2 hingewiesen (siehe Links am Artikelende). Einige Hinweise sind im EU-Dokument Richtlinie über Maßnahmen für ein hohes gemeinsames Cybersicherheitsniveau in der gesamten Union (NIS2-Richtlinie) zu finden. Das Internet hält unter dem Stichwort NIS-2 zahlreiche Dokumente und White-Paper bereit.

NIS-2-Richtlinie und kommunale IT

Für die IT auf Bundes- und Länderebene – also auch in Kommunen – gibt es den sogenannten IT-Planungsrat von Bund und Ländern. Das ist das politische Steuerungsgremium von Bund, Ländern und Kommunen für Informationstechnik und E-Government. Der IT -Planungsrat soll nutzerorientierte elektronische Verwaltungsdienste fördern und einen wirtschaftlichen, effizienten und sicheren IT -Betrieb der Verwaltung gewährleisten. Steht so auf der oben verlinkten Webseite des BMI (Innenministerium).

Im November 2023 sind mir die „Empfehlungen des IT-Planungsrats“ untergekommen, die ich dann im Beitrag Cyber-Security II: IT-Planungsrat empfiehlt Kommunal-IT von NIS-2-Richtlinie auszunehmen aufgegriffen hatte. In einer Sitzung fiel im IT-Planungsrat der Beschluss, die Bundesländer und den Bund zu bitten, von der Option, den Anwendungsbereich der NIS-2-Richtlinie auf Einrichtungen der öffentlichen Verwaltung auf lokaler Ebene und Bildungseinrichtungen auszudehnen, keinen Gebrauch zu machen. Zudem sollte in den Ländern ein „einheitliches Vorgehen“ erfolgen – also alle oder keiner setzt NIS-2 um.

Zum Beschluss 2023/39 des IT-Planungsrates mit der Bitte an die Länder, NIS-2 nicht auf die Kommunen zu erstrecken, gibt es noch ein pikantes Detail, auf das Jens Lange in einem Post hinwies. Es sollen Regeln für die Einrichtungen der öffentlichen Verwaltung auf lokaler Ebene und Bildungseinrichtungen (sofern gewünscht) außerhalb der NIS-2-Richtlinie auf Ebene des jeweiligen Landesrecht geschaffen werden. heise hatte diese Volte seinerzeit in diesem Artikel aufgegriffen – ich bin im Blog nicht mehr darauf eingegangen.

Eine Empfehlung der Art „wäre schön, das zu haben, aber wir sind eigentlich zu klamm, um das umzusetzen“. Wer braucht schon so was überflüssiges wie NIS-2? Machen wir zur Not irgend etwas anderes? Einziger Hoffnungsschimmer ist nachfolgender Tweet, der mir vor einigen Tagen untergekommen ist.

Der rheinland-pfälzische Ministerrat hat in einer Sitzung am 8. Oktober 2024 eine Verwaltungsvorschrift zur Umsetzung der NIS-2-Richtlinie der Europäischen Union in der Landesverwaltung beschlossen.

Entscheidungen fallen Kommunen auf die Füße

Der Verzicht auf die NIS-2-Umsetzung geht solange gut, bis es einen Cybervorfall gibt – der Vorfall beim kommunalen IT-Dienstleister Südwestfalen IT ist da ein schönes Beispiel (Ransomware bei Kommunal IT-Dienstleister Südwestfalen-IT (SIT): Nachlese IT-Forensik-Bericht Teil 2).

Diese „klugen Entscheidungen“ fallen der kommunalen IT aber unverhofft noch an ganz anderen Stellen auf die Füße. Im Dezember 2023 hatte ich im Blog-Beitrag 70% der KFZ-Zulassungsstellen werden wegen Sicherheitsmängel für digitale KFZ-Zulassung (i-KFZ) gesperrt von einem solchen Fall berichtet. Im September 2023 startete die digitale KFZ-Zulassung in Deutschland. Dann musste das Kraftfahrtbundesamt (KBA) gut Zweidrittel der KFZ-Zulassungsstellen in Deutschland den Zugang wegen gravierender Sicherheitsmängel sperren.

Nächster Fall: Waffenbehörden der Kreise

Für den legalen Erwerb, Besitz und das Führen einer Schusswaffe ist in Deutschland eine so genannte waffenrechtliche Erlaubnis nötig – dies gilt für Sportschützen, ebenso wie für Jäger oder Waffensammler. Die „Untere Waffenbehörde“ der Kommunen (in NRW liegt die Aufgabe allerdings bei den Polizeibehörden, wie Jens Lange mir erklärte) ist für die Erteilung dieser waffenrechtlichen Erlaubnis verantwortlich. Soweit so einfach – alles wunderbar geregelt.

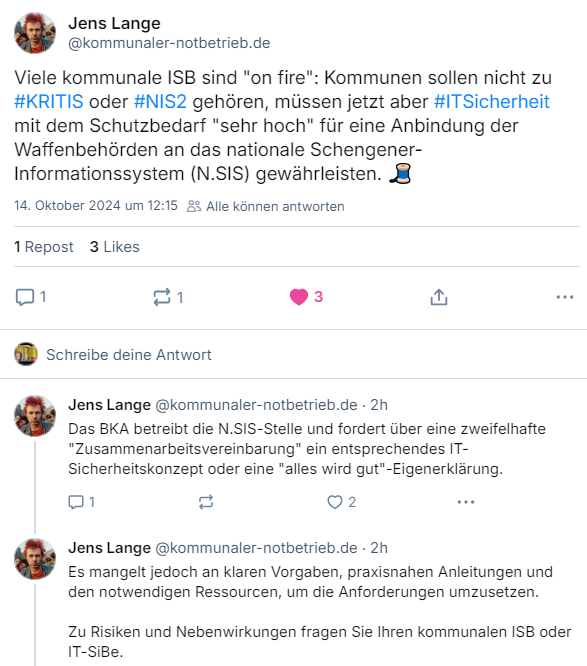

Kommen wir nun zum Punkt, wo die Empfehlung zur Nichtanwendung der Umsetzung der NIS-2-Richtlinie den Informationssicherheitsbeauftragten der Verwaltungen in Kreisen und ggf. Kommunen kräftig auf die Füße fällt. Jens Lange, von „Kommunaler Notbetrieb„, der wohl in diesem Bereich tätig ist, hat es in nachfolgenden Tweets aufgegriffen:

Hat mich natürlich sofort getriggert, denn die Botschaft in diesen Tweets lautet, dass die Informationssicherheitsbeauftragten (ISBs) der Verwaltungen aktuell zwischen die Räder kommen. Der IT-Planungsrat hat empfohlen, die NIS-2-Richtlinie in der Verwaltung der Kommunal-IT nicht umzusetzen. Verwaltungen zählen auch nicht zum KRITIS-Bereich, mit der IT-Sicherheit ist es also schwierig.

Die Informationssicherheitsbeauftragten (ISBs) sind aber angehalten, die Sicherheitsvorgaben bestimmter Bereiche umsetzen zu lassen. Und beim Thema Waffenbehörde schlägt nun die Falle zu. Die betreffenden Behörden müssen ihre Systeme an das nationale Schengener-Informationssystem (N.SIS) anbinden, damit Recherchen, welche Waffen wo genehmigt sind, möglich werden.

Das N steht in N.SIS für „National“, während SIS das Kürzel für das Schengener Informationssystem ist. In Deutschland werden die Aufgaben der N.SIS-Stelle durch das Bundeskriminalamt (BKA) wahrgenommen.

Die Anbindung der IT-Systeme der Waffenbehörde an N.SIS erfordert aber einen IT-Schutzbedarf der als „sehr hoch“ klassifiziert wird. Zum Schutzbedarf „sehr hoch“ an dieser Stelle noch eine Einordnung, die Jens Lange in einem Austausch mit mir vorgenommen hat: Der IT-Grundschutz des BSI (der Quasi-Standard der öffentlichen Verwaltung) deckt mit seiner Standardabsicherung den Schutzbedarf „normal“ ab, manchmal auch noch einen Schutzbedarf von „hoch“.

Bei einem Schutzbedarf von „hoch“ oder „sehr hoch“, muss über eine ergänzende Risikoanalyse festgestellt werden, welche weiteren Sicherheitsmaßnahmen notwendig sind.

Es gibt keinen wirklichen Überblick, wo die Kommunen in Deutschland bei der Informationssicherheit stehen. Sind aber Anhaltspunkte, wie die Anzahl der IT-Sicherheitsvorfälle (für die es auch kein offizielles Lagebild gibt) vorhanden. Und es gibt z. B. Berichte von Landesrechnungshöfen (siehe diesen BlueSky-Post). Erschreckendes Ergebnis: 71 % der geprüften Kommunen haben keine Leitlinie, 61 % keinen ISB und 93 % kein IT-Sicherheitskonzept. Jens Lange hat die obige Gemengelage bezüglich N.SIS-Einbindung in folgendem Satz zusammen gefasst:

Kommunen sollen nicht zu den [Bereichen mit Umsetzung von NIS-2] gehören, müssen jetzt aber mit dem Schutzbedarf „sehr hoch“ eine Anbindung der Waffenbehörden an das nationale Schengener-Informationssystem (N.SIS) gewährleisten.

Das BKA, was die nationale N.SIS-Stelle betreibt, fordert von den betreffenden Stellen wohl eine „Zusammenarbeitsvereinbarung“ (von Jens Lange als zweifelhaft eingestuft). In dieser Vereinbarung wird ein entsprechendes IT-Sicherheitskonzept oder eine „alles wird gut“-Eigenerklärung vom Verantwortlichen der Waffenbehörde gefordert.

Die Informationssicherheitsbeauftragten sollen nun gegenüber den für die Umsetzung Verantwortlichen Maßnahmen zur Informationssicherheit empfehlen (die ISBs sind aber nicht für deren Umsetzung verantwortlich). Laut Jens Lange mangelt es jedoch an klaren Vorgaben, praxisnahen Anleitungen und den notwendigen Ressourcen, um die Anforderungen umzusetzen.

Immer wieder herrlich zu sehen, wie „die schlauen Entscheidungen“ diverser Kommissionen den Verantwortlichen dann kräftig auf die Füße fallen. Zum meinem, weiter oben angesprochenen Sachverhalt rund um i-KFZ wies Jens Lange noch auf ein anderes Problem hin. Bei den sogenannten Ebenen übergreifenden Verfahren kommen Bundesbehörden immer wieder mit jeweils eigenen Anforderungen auf die Kommunen zu. Es gibt keine übergreifende Abstimmung zwischen den Bundesbehörden, und es fehlt eben ein definierter Mindeststandard für die Kommunen.

Bei Vorhaben wie N.SIS, i-Kfz, Zensus, Wahlen, etc. kocht jede Bundesbehörde, laut Lange, ihr eigenes Süppchen, und alles landet bei den Kommunen. Er befürchtet, dass als Nächstes wahrscheinlich wieder eigene Anforderungen aus dem Register-Modernisierungs-Gesetz kommen. Es bedarf einer ganzheitlichen Strategie zur Informationssicherheit von Kommunen. Für die Informationssicherheitsbeauftragten ist das natürlich eine äußerst unschöne Situation.

Ähnliche Artikel:

NIS-2-Richtlinie zu Cybersicherheit und Resilienz im Amtsblatt der EU veröffentlicht

BSI will Unternehmen bei NIS-2 unterstützen

Praxisleitfaden zur NIS-2-Umsetzung

Cyber-Security II: IT-Planungsrat empfiehlt Kommunal-IT von NIS-2-Richtlinie auszunehmen

NIS-2-Richtlinie muss bis 17. Oktober 2024 von (betroffenen) Unternehmen umgesetzt werden

Gelebte Verantwortungslosigkeit: Umgang mit IT Sicherheit in Unternehmen und im KRITIS-Bereich

Ransomware bei Kommunal IT-Dienstleister Südwestfalen-IT (SIT): Nachlese IT-Forensik-Bericht Teil 2

Die private Wirtschaft soll und muss sehr viel Geld für diesen Kram ausgeben, um dem Staat Genüge zu tun. Der Staat und die Behörden ziehen sich hier aber aus der Verantwortung. Es ist ja nicht so, dass alle wichtigen Daten bei diesen Stellen liegen. ;)

Lächerlich. Sicherheit liegt natürlich im Interesse aller Unternehmen, aber immer diese Gängelung mit Strafandrohung ist mittlerweile unerträglich.

Das hat Methode. Die Kosten für Unternehmen werden durch regulatorische Vorgaben so in die Höhe getrieben, dass wichtigere Bereiche (finanziell) zurücktreten müssen. So erklärt sich auch sehr häufig der Einsatz von Cloud-Systemen. Insgesamt ist das katastrophal für kleinere und mittlere Unternehmen, die IT-Sicherheit insgesamt und die Menschen im Land.

Ändern wird sich auch nichts, da > 80% weiter die gleichen Vollpfosten wählen.

Das Problem ist eher, dass nur Vollpfosten zur Wahl stehen und diese die Experten ignorieren. Es sollte eigentlich selbstverständlich sein, dass für Behörden, Kommunen und Firmen die gleichen Regeln gelten. Nicht nur bei der IT-Sicherheit, sondern auch bei der DSGVO.

So sehe ich das auch!

Dein letzter Satz ist polemisch und gehört hier (IT-Beitrag/Blog) nicht hin.

Zum Thema: Aus meiner Erfahrung kann ich sagen, dass IT nur ein notwendiges Übel in den meisten Unternehmen ist. Ohne die „regulatorischen Vorgaben“ wüsste ich nicht, wie sich Datenschutz/Datensicherheit jemals in der Breite verbessern könnten. Selbst wenn ein Unternehmen in diesem Bereich gut investiert, stünde es automatisch im Nachteil zu Konkurrenz, welche diese Kosten anderweitig verwenden können. Die Gesetzte sorgen also für das Mindestmaß und gleiche Voraussetzungen, sofern sie durchgesetzt werden.

Ein Unternehmen wird immer in Sicherheit investieren, selbst wenn es nur zum Eigenschutz ist. Die Gesetze sind nicht zu Ende gedacht. Strafzahlungen verhindern schlimmstenfalls sogar eine Investition.

Der Staat erlaubt sich alles, aber Unternehmen und Bürger werden ständig gegängelt. So nicht!

Nur am Rande, was wird aus CUM-EX und Cum-Cum – Ermittlungen eingestellt?

Geht jetzt etwas zu galaktisch mit den zweiten und dritten Absätzen. Zum 1. Absatz und ersten Satz: Warum schießt mir der Satz „da scheint mit der Wunsch Vater des Gedankens zu sein“ gerade durch den Kopf? Was mir gelegentlich anonym zugeflüstert wird, reflektiert eine andere Erfahrungswelt. Sicherheit fängt bereits bei der Konzeption von Verfahren und Prozessen an. Wenn ich die aktuellen Diskussionen um Entwicklungen wie Cloud, AI etc. so sehe, fehlt mir der Glaube, dass da „Sicherheit geht vor“ in der Unternehmens-DNA verankert ist – da muss höchstens eine Hochglanzbroschüre mit der entsprechenden Botschaft herhalten.

Mag sein.

Die Cloud ist nicht nur schlecht und unsicher. On-Prem muss nicht zwangsweise sichere sein. Es kommt immer darauf an wie es gelebt wird und welche Fachkräfte sich darum kümmern.

Bin ich fein mit – „wie es gelebt wird“ und „wie die Fachkräfte sich darum kümmern“ erfüllt mich mit Sorge. Aber hey, alles gut – ich werde ja täglich Lügen gestraft – alles ist im grünen Bereich, es passiert nix gravierendes (mehr) – wir (aka die Firmen) haben die tollsten Sicherheitskonzepte. Rein eine Sache der Definition – lerne ich gerade von Olaf ;-).

Als gebürtiger Moselfranke und beinahe Rheinländer gilt für mich eh §3 des Kölscher Grundgesetzes: „Et hätt noch immer jod jejange“.

Wo genau arbeiten Sie? Brauchen Sie noch jemanden dort?

Das Firmen freiwillig in IT und sogar „Sicherheit“ investieren wäre mir neu, lerne aber gerne dazu.

In Südbayern. Ja, unser Inhaber ist für alles offen und gibt auch ohne Budgetdiskussionen problemlos Gelder frei. Wir bestimmen für was und erläutern nur kurz, was uns neue Systeme wir z.B. ZTNA bringen. Der Rest ist uns überlassen. Wir waren wohl eine der Ersten, die damals (vor ca. 8/9 Jahren) schon ENSILO (EDR) eingeführt hatten. Heute kennt man ENSILO als FortiEDR. Mittlerweile haben wir allerdings in noch Besseres investiert.

1. Polemisch ist der letzte Satz wohl kaum. Bestenfalls abwertend oder eine unscharf bestimmte Gruppe beleidigend durch das Wort ‚Vollpfosten‘. Die Aussage selbst ist empirisch belegt (von mir mit der Ergänzung ‚Wähler‘, falls das nicht klar war) und es gibt keinen Grund anzunehmen, dass sich in Zukunft daran etwas ändert. Und diese Rahmenbedingung hat erheblichen Einfluss auf die IT in unserem Land.

2. Geht es gerade nicht darum, Chancengleichheit oder Fairness zu schaffen. Einerseits, weil eben gerade der Datenschutz wissentlich mit Füßen getreten wird, bsp. in Schulen, und die Verstöße keine nennenswerten Konsequenzen haben. Bis auf ein paar Leuchtturmprojekte sind die Geldbußen doch lächerlich und die Anzahl der Verfahren steht in keiner sinnvollen Relation zu der Menge der Verstöße.

Anderseits bringt Zeugs a la ISO 27001 die IT-Sicherheit bekanntermaßen nicht nennenswert weiter. Du kannst bsp. ein völlig verrottetes System betreiben und das Zertifikat trotzdem bekommen. Kurze Risikbewertung, ggf. ein paar schriftliche Pseudomaßnahmen, die sowieso keiner kontrolliert, und Übernahme des Risikos durch die Geschäftsführung. Fertig. Mit echter IT-Sicherheit hat das gar nichts zu tun. Ich habe das bestimmt schon ein Dutzend Mal erlebt.

3. Neben den Unternehmen ist es gerade der Staat, der eine Bedrohung für die Daten der Bürger ist. Nicht nur wegen Punkt 2 und der Tatsache, dass nicht einmal diese Vorschriften für ihn durchgängig gelten, sondern, weil er sowohl die Weitergabe intimer Daten (biometrische Merkmale, Flugdaten, Finanztransaktionen) an Gott und die Welt erzwingt und selbst bei medizinischen Daten keinen ausreichen Schutz gewährt, sondern den Zugriff auf solche Daten unter verschiedenen Deckmänteln massiv unterstützt.

Sorry, aber das hat kaum mit den Wählern zu tun: Sie haben Dank unseres Wahlrechts (insb. das Listenwahlrecht) nur die Wahl zwischen Krätze und Keuchhusten.

‚Retten‘ könnte uns übrigens nur ein DEXIT* (denn über die Bande EU werden die gröbsten Einschnitte installiert), den aber alle „demokratischen Parteien“ (Eigenbeschreibung) rundheraus ablehnen.

* das wäre ein weiter Weg, siehe z.B. juwiss. de/9-2024/

Doch hat es. Die Wähler können sich aktiv anders entscheiden. Wir haben genügend Parteien. Sie tun es nicht. Bei jeder Wahl erhalten die Parteien, die für das Desaster verantwortlich sind > 75% der abgegebenen Stimmen.

Wir brauchen auch nicht aus der EU auszutreten, was wirtschaftlicher Suizid wäre. Der ganze Mist in der EU, die Überwachung bsp., passiert doch mit der Unterstützung Deutschlands.

Alex: „da > 80% weiter die gleichen Vollpfosten wählen“

Wie ist das möglich, wenn schon bei BunTestagswahlen rund 25% gar nicht mehr wählen gehen?

Darüber hinaus fehlt es 99% der Wähler sowieso am Verständnis wie dieses System konstruiert wurde und funktioniert … von wegen „demo“kratie ! Man wird die „Vollpfosten“ ja nicht los, wenn man nicht oder sonstiges oder ebne anders wählt. Vielmehr ist es so wie Volker Pispers es einst formulierte: „die sind wie Scheiße am Schuh, die wird man nicht mehr los“ . . .

Ach ja, die Waffenbehörden bekommen IT-Sicherheit. Wer soll das denn da umsetzen? Die haben doch nicht einmal genug Personal, um ihre eigentlichen Aufgaben auch nur annähernd wahrzunehmen. Konkretes Beispiel aus NRW: Der Waffenbehörde fällt im Jahre 2023 auf, dass die Bedürfnisvoraussetzungen für die Erteilung einer WBK nicht mehr vorhanden sind – und das nicht seit gestern, auch nicht seit letzter Woche, sondern seit sage und schreibe 30 (!) Jahren (in Worten: dreißig). Die Zuverlässigkeit hat in der Zeit auch erkennbar niemand mehr geprüft (vorgeschrieben sind erneute Überprüfungen alle drei Jahre!).

Ist das als „Der Waffenbehörde fällt im Jahre 2023 auf, dass die vorgeschriebene, zyklische Prüfung der Bedürfnisvoraussetzungen für die Erteilung einer Waffenbesitzkarte nicht mehr in deren System abgebildet wird“ zu lesen? Nur so macht die Aussage für mich irgend einen Sinn.

Absolut kein Mitleid …mögen die Trümmer der organisierten Verantwortungslosigkeit einmal richtig platzen… bitte noch mehr und kräftiger wie bei der SIT… damit die Verantwortlichen nie mehr wieder in die Nähe von irgendwas mit Strom oder Netzwerk kommen…

Also mir geht dieses ganze Geheule um NIS-2 und Kommunen sind nicht drin auf die Nerven. Klar ist, dass wir in einer idealen Welt solche Gesetze nicht bräuchten, weil jeder alles tun würde, um das beste Sicherheitsniveau zu erreichen.

Gleichwohl ist es so, dass das schwarzgemachte Papier in Gesetzesform oder anderer organistorischer Form auch nicht einen einzigen Angriff aufhalten wird.

Deswegen versuche ich als kommunaler ISB das Optimum zu erreichen, auch ohne NIS-2.

Da sind wir doch fein mit – warum sollte sich hier einer einen Kopf um die Sorgen des ISB einer Kommune Gedanken machen?